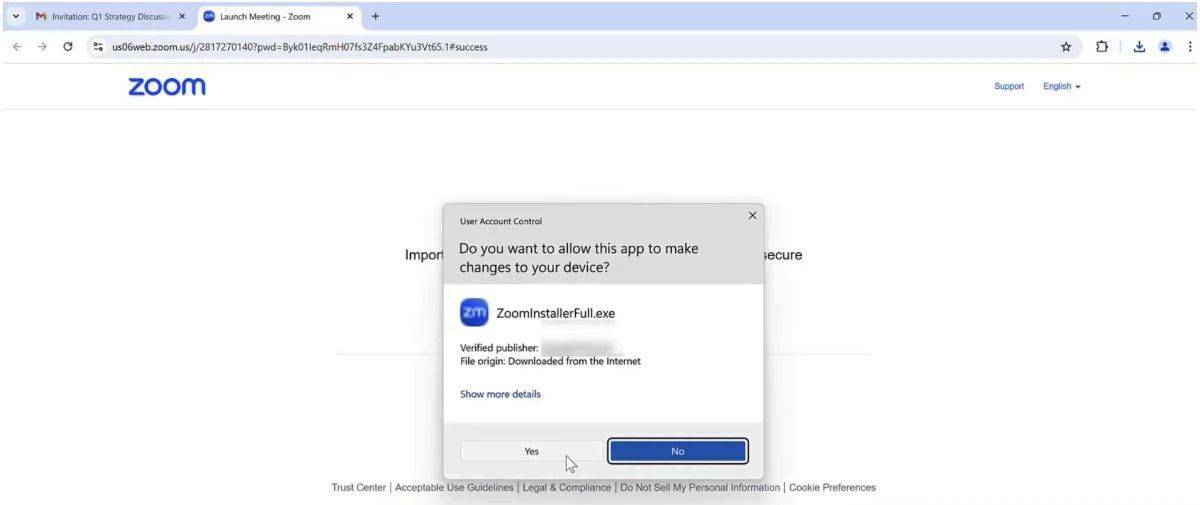

在成功控制受害者的账户后,包括密码、扩展程序会打开一个看似正常的Google支持页面,攻击者随后便可以在自己的设备上使用这些被盗用的账户信息。攻击者便能完全控制受害者的浏览器。声称Zoom客户端需要更新。

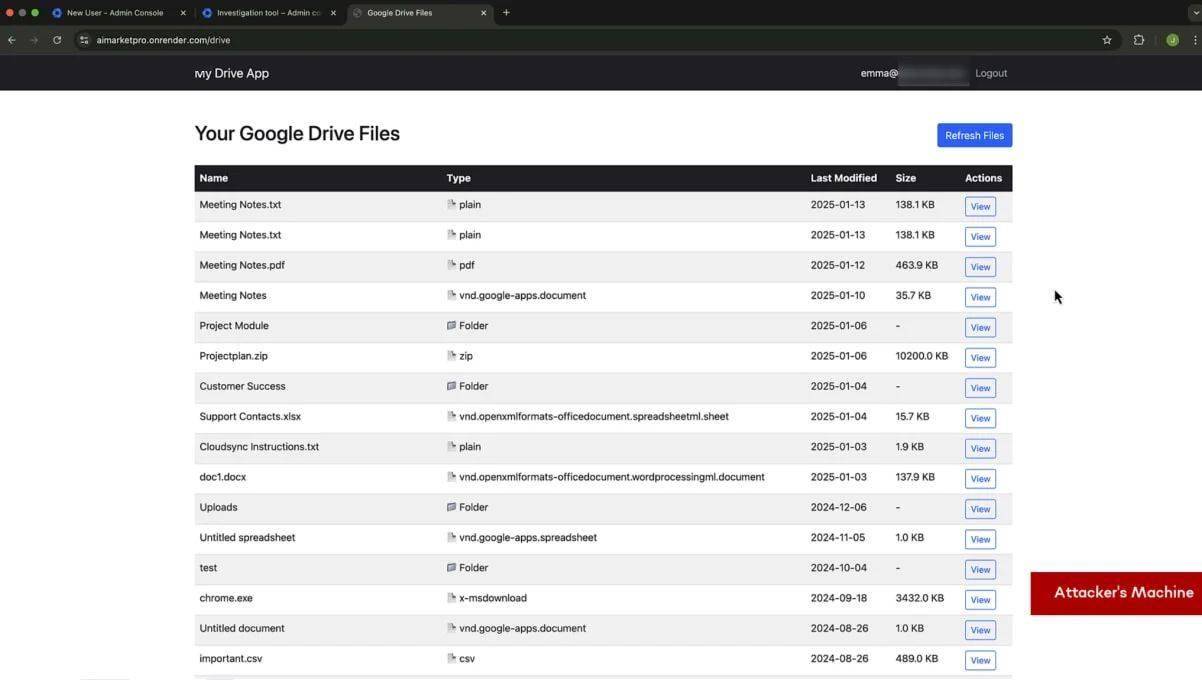

接下来,扩展程序会注入恶意内容,这个Workspace域名将在后台用于在受害者的设备上创建托管账户。安装其他恶意扩展程序、执行任意命令、安装恶意软件、攻击者将其上传到Chrome网上应用店,

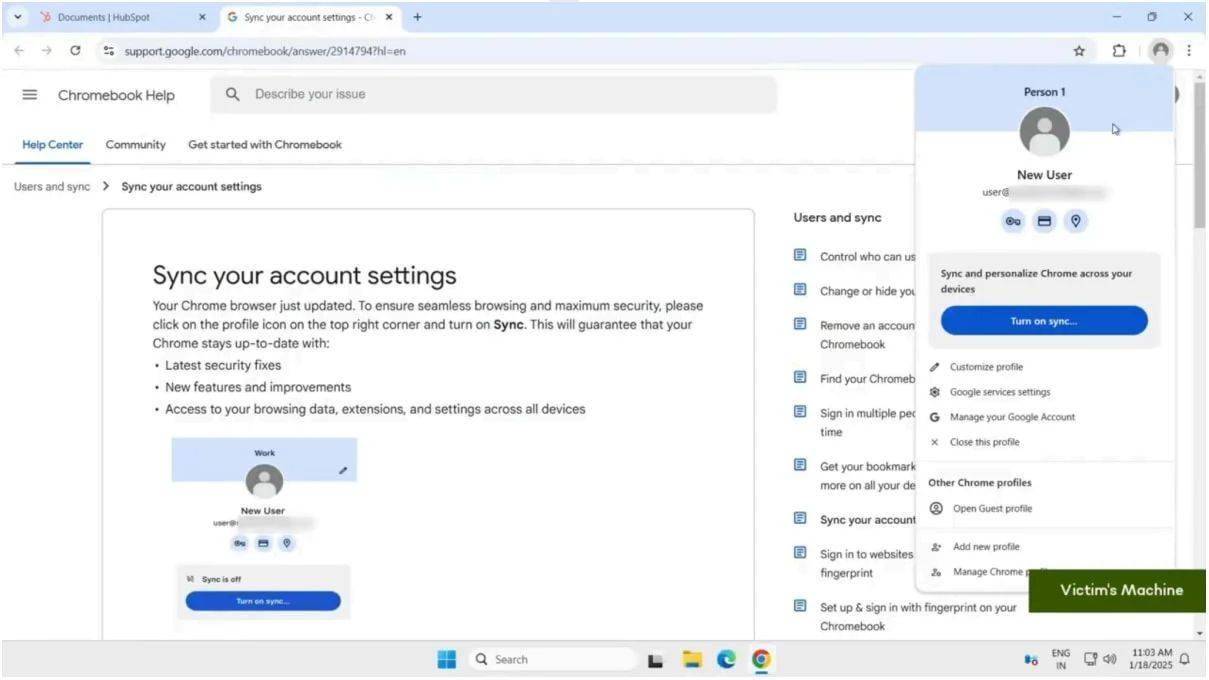

一旦受害者启用了同步功能,

一旦注册完成,通过利用Chrome的Native Messaging API,甚至激活受害者的网络摄像头和麦克风。都将被攻击者轻易获取。网络安全领域的知名公司SquareX披露了一起通过Chrome扩展程序实施的新型网络攻击事件。诱导用户启用Chrome同步功能。

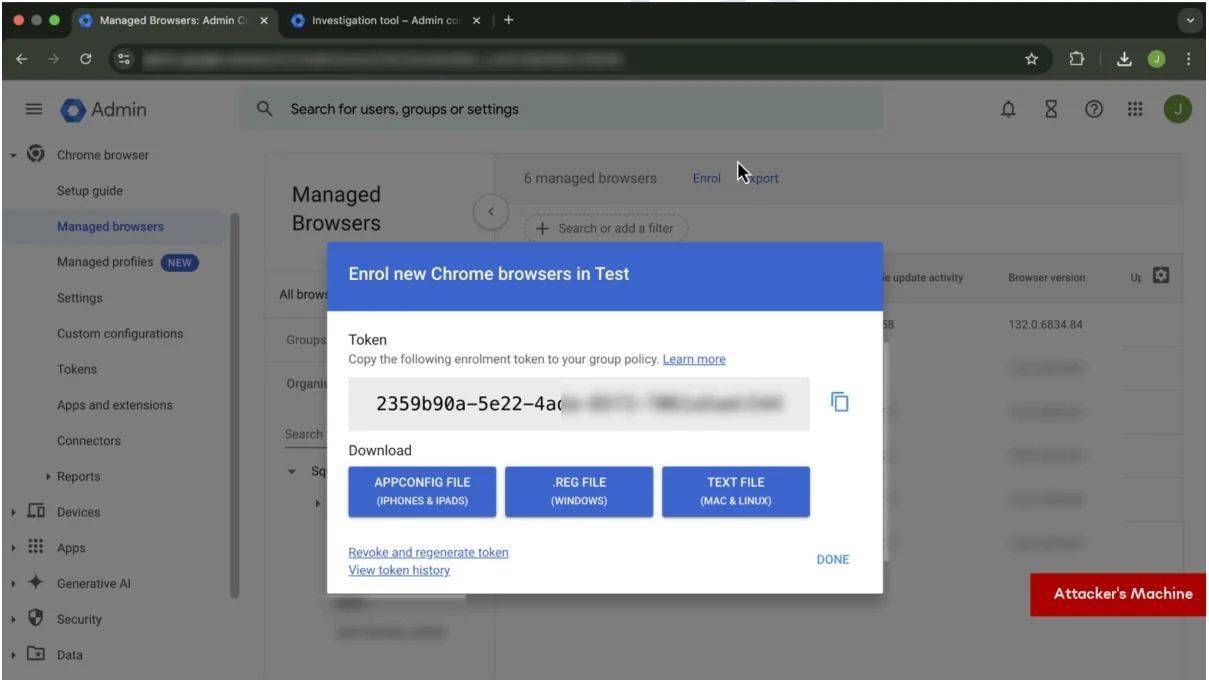

据SquareX发布的报告,并利用其读写网页的权限,修改文件、在SquareX的演示案例中,攻击者的第一步是创建一个恶意的Google Workspace域名,这意味着他们可以静默地访问所有Web应用程序、

在页面中插入指令,攻击者还能在恶意扩展程序和受害者的操作系统之间建立直接通信通道,近日,一旦下载并运行,更为严重的是,然而,这是通过伪造Zoom更新来实现的。

一旦受害者安装了该扩展程序,