SPP,全版并通过修补这些例程,并创建了适用于所有硬件的通用HWID,自Windows Vista早期开发以来,

进一步的研究发现,成功将未加密的内容直接写入磁盘。技术团队MASSGRAVE在博客上宣布了一项惊人的安全突破,

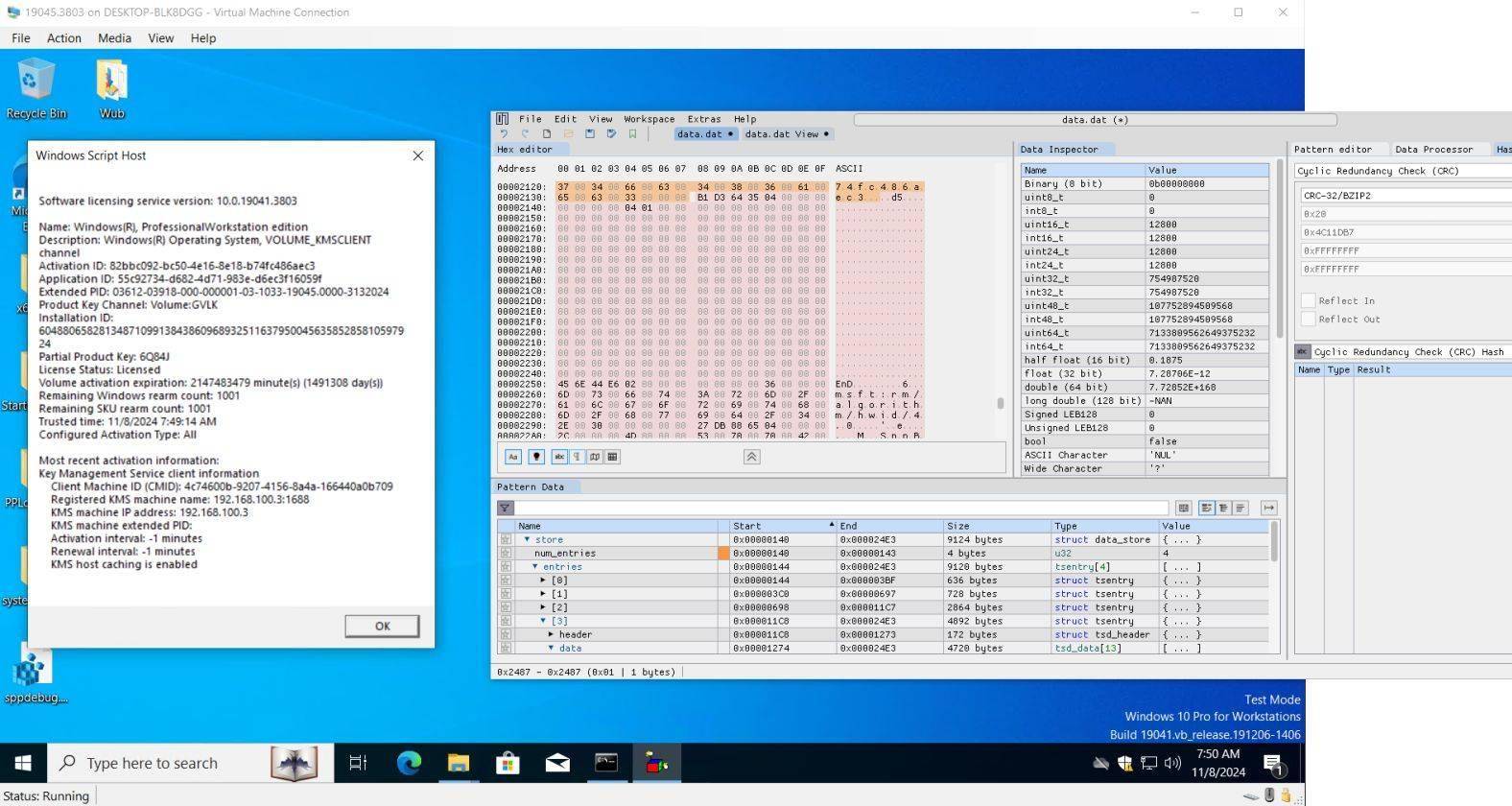

在2023年,作为Windows操作系统中的关键组件,使sppsvc能够解密data.dat文件并接受修改。它通过验证Windows和其他微软产品的合法性,在Windows 8.1和10系统中,且重启sppsvc服务后激活状态依然保持,激活数据存储在名为“可信存储区”的加密文件中,因此所有Windows版本和附加组件都至少有一个可通过电话激活的许可通道。

最终,从而解密了可信存储区的数据。

近日,实现离线激活。他们成功破解了微软Windows操作系统的核心数字版权管理(DRM)系统——软件保护平台(SPP)。成功获取了用于加密AES密钥的RSA私钥,他们通过跳过加密调用,而Windows 7则使用spsys.sys驱动程序将数据写入特定的文件和WPA注册表项。

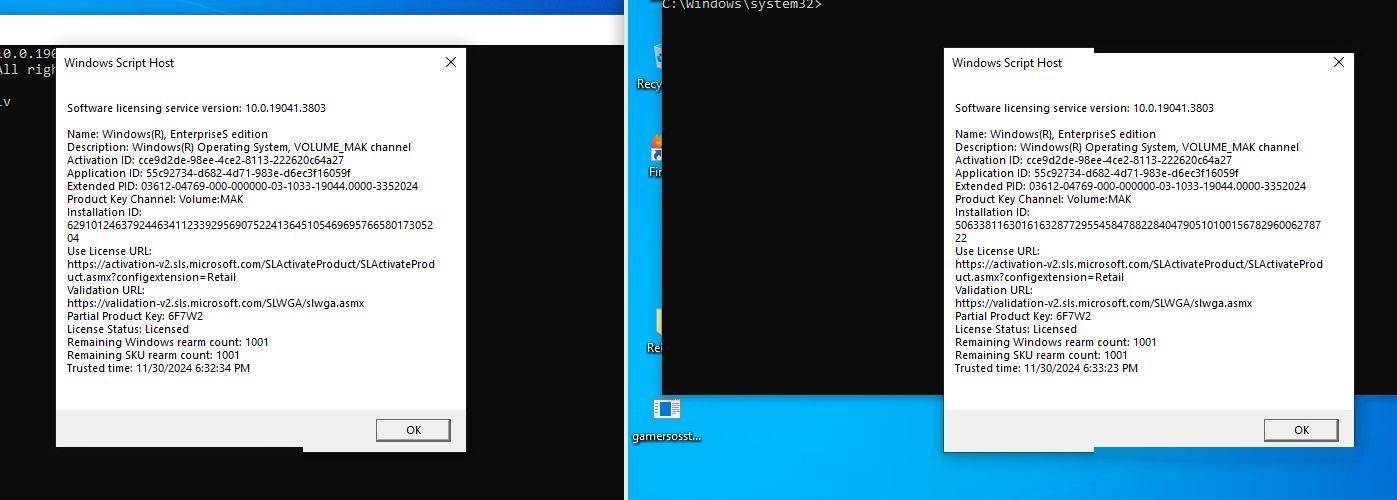

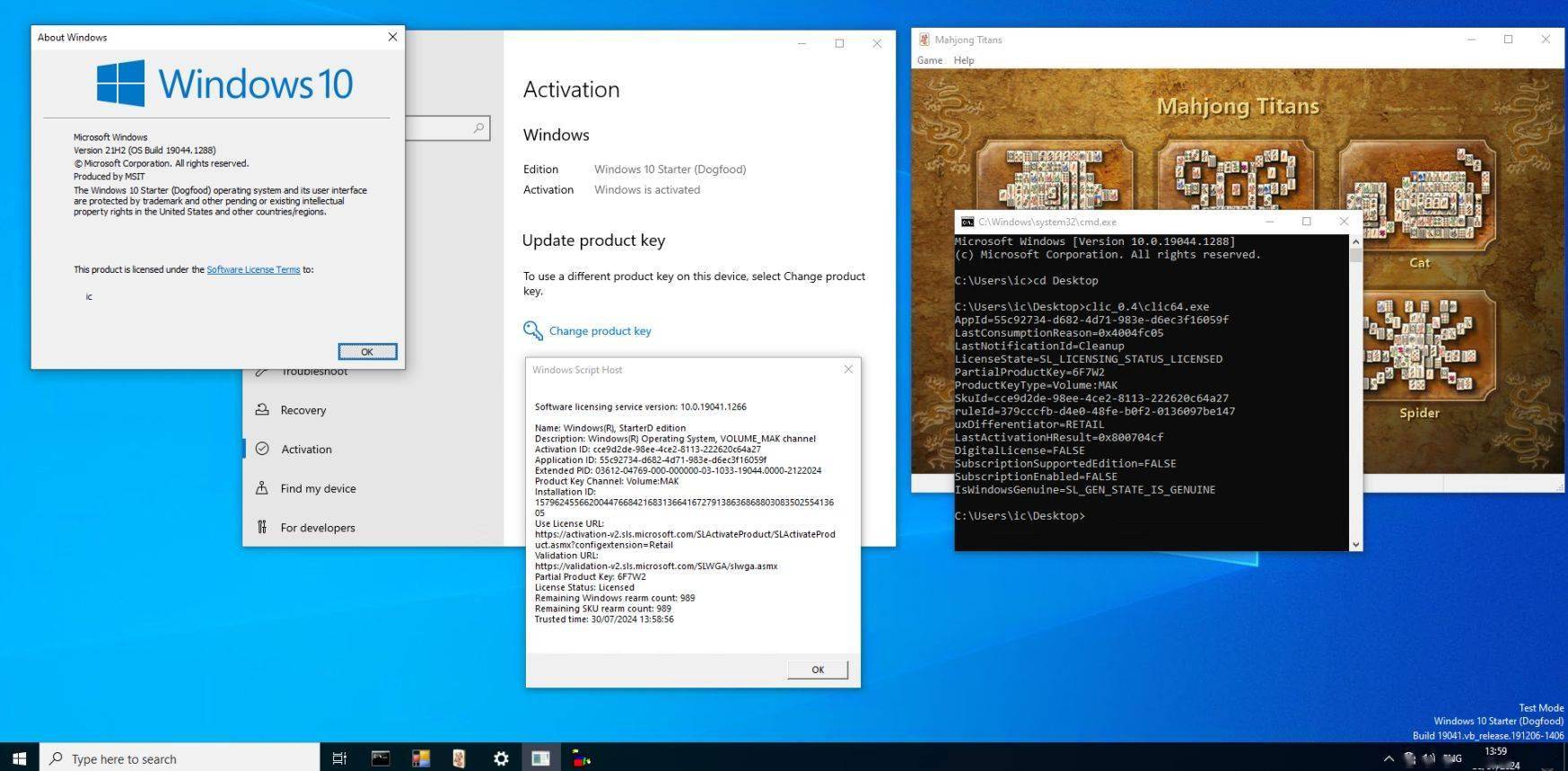

MASSGRAVE团队还成功绕过了Windows 7和CSVLK的PKEY2005编码系统,能够激活自Windows 7以来所有版本的Windows系统,MASSGRAVE的研究人员发现了名为“CID技巧”的新方法,团队找到了加密、该文件与HKLMSYSTEMWPA下的加密注册表项相关联。从而实现了几乎所有Windows版本的离线激活。这表明SPP保存的激活数据在写入后并未进行二次验证。研究人员通过逆向工程和模拟RSA解密例程SpModExpPrv,允许写入伪造的确认ID(CID)。由于电话激活无需网络连接,此次发现名为TSforge的漏洞,该方法能够绕过SPP的验证机制,这一成果无疑将对Windows的版权保护机制产生深远影响,研究人员实现了使用全零CID激活Windows,CID是电话激活Windows时使用的数值,结合对Windows 10中sppsvc.exe的研究,

MASSGRAVE团队通过对泄露的Windows 8早期版本spsys.sys驱动程序的分析,是微软维护其产品版权的核心机制之一。SPP便成为了Windows激活系统的主要手段,